Тьюринг смог. Как взломали немецкий код Enigma во время Второй Мировой войны

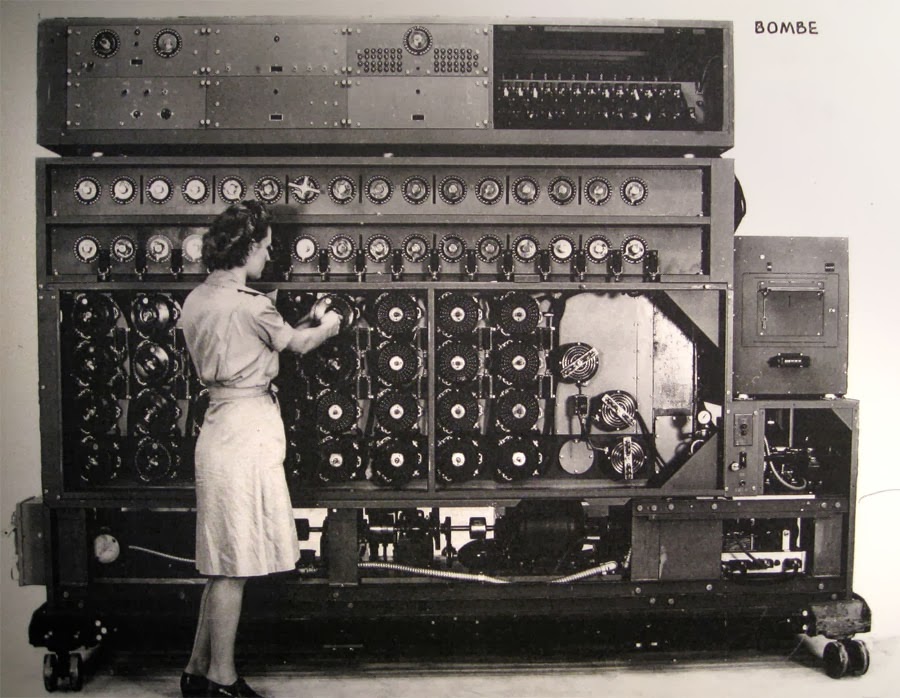

Машина «Bombe», разработанная британским математиком Аланом Тьюрингом, имела огромное значение в ходе Второй Мировой войны. Изобретение Тьюринга помогло взломать закодированные легендарной машиной Enigma немецкие сообщения.

Машина Тьюринга существенно увеличила скорость декодирования перехваченных немецких сообщений. Это позволило силам союзников реагировать на секретные данные в течение нескольких часов, а не недель.

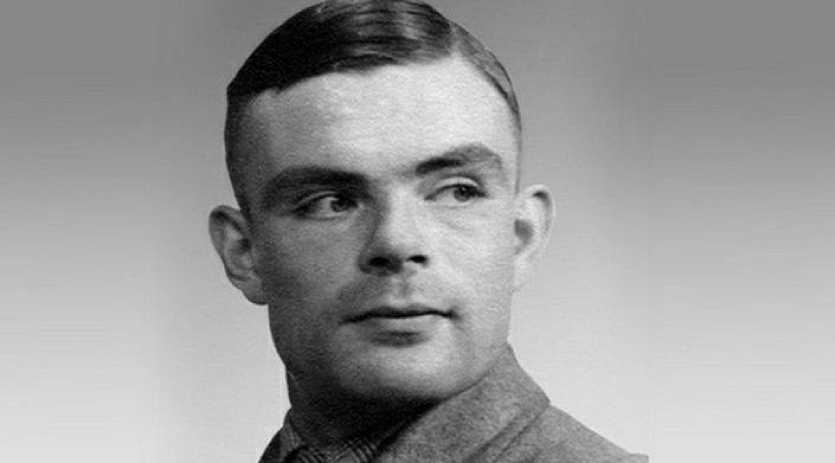

Много было рассказано о гениальности Тьюринга, его беспокойной личной жизни и трагически ранней смерти. В Голливуде даже был снят фильм о нем. Но как много вы знаете о машине, которую он построил, о принципе взлома машины, и о влиянии, которое она оказала на ход войны?

Делимся неизвестными фактами об изобретении Тьюринга.

1. Тьюринг придумал свою машину не сам

Польская Bombe преуспела благодаря дефекту немецкого шифрования, который дважды шифровал первые три буквы в начале каждого сообщения, позволяя взломщикам кода искать шаблоны.

Как работала именно машина Bombe, остаётся загадкой, но при использовании шести таких машин параллельно, важнейший Enigma Ringstellung (порядок расположения кодирующего кольца) мог быть обнаружен всего за пару часов.

2. Немцы усовершенствовали Enigma

В какой-то момент немецкие шифровальщики обнаружили и устранили слабость двойного шифрования. Тогда британцам потребовалось более продвинутое решение, и к работе подключился Тьюринг и его команда.

Используя информацию, предоставленную поляками, Тьюринг начал взламывать сообщения Enigma с помощью своего собственного «компьютера».

В одном примере это был прогноз погоды в Атлантике, который каждый день записывался в одном и том же формате. Оборудование для определения местоположения на прослушивающих станциях позволило взломщикам кода определить, откуда исходит сообщение, и, если оно совпадает с расположением метеостанции, вполне вероятно, что слово «wettervorhersage» (прогноз погоды) будет присутствовать в каждом сообщении.

Другой любопытной подсказкой для Тьюринга была неспособность Enigma закодировать букву как саму себя. То есть S никогда не могла быть S.

3. Enigma стала практически идеальной

Даже с учётом всех минусов Enigma, взломать код было практически нереально. Не хватало времени или рабочей силы для проработки всех возможных комбинаций. Это связано с тем, что каждое письмо в момент ввода в машину Enigma, каждый раз шифровались по-разному.

Таким образом, даже если угадать одно ключевое слово, предлагающее подсказки, для взлома кода потребовалось сократить шансы 158 962 555 217 826 360 000 к 1 – точное число способов настройки машин Enigma.

Мало того, каждый день нужно было взламывать новый код, чтобы учесть изменение настроек немцами в полночь.

4. Команда Тьюринга пошла от обратного

Вместо того, чтобы угадывать ключ, Bombe использовал логику, чтобы отклонить определённые возможности. Как сказал Артур Конан Дойл: «Когда вы исключили невозможное, все, что остаётся, каким бы невероятным оно ни было, должно быть правдой».

Этот метод, хотя и был успешным, все же предоставлял целый ряд возможных правильных ответов для настроек немецкого кольца. Поэтому необходимо было проделать дополнительную работу, чтобы сузить его до правильного.

С помощью проверочной машины процесс повторялся до тех пор, пока не был найден правильный ответ.

Это дало взломщикам часть ключа, но не весь. Затем приходилось использовать полученные знания и выяснить остальную часть ключа.

После того, как код взламывался, команда Тьюринга устанавливала машину Enigma с правильным ключом дня и расшифровали каждое сообщение, перехваченное в тот день.

5. Машина Тьюринга сегодня стоит 320 миллионов рублей

«Бомбы» были 7 футов в ширину, 6 футов 6 дюймов в высоту и весили тонну, в буквальном смысле. У них было 12 миль проводов(!) и 97 000 различных деталей.

Прототип декодера был построен за 100 000 фунтов стерлингов, что сегодня составляет около 4 миллионов фунтов стерлингов. Почти 320 миллионов рублей по текущему курсу!

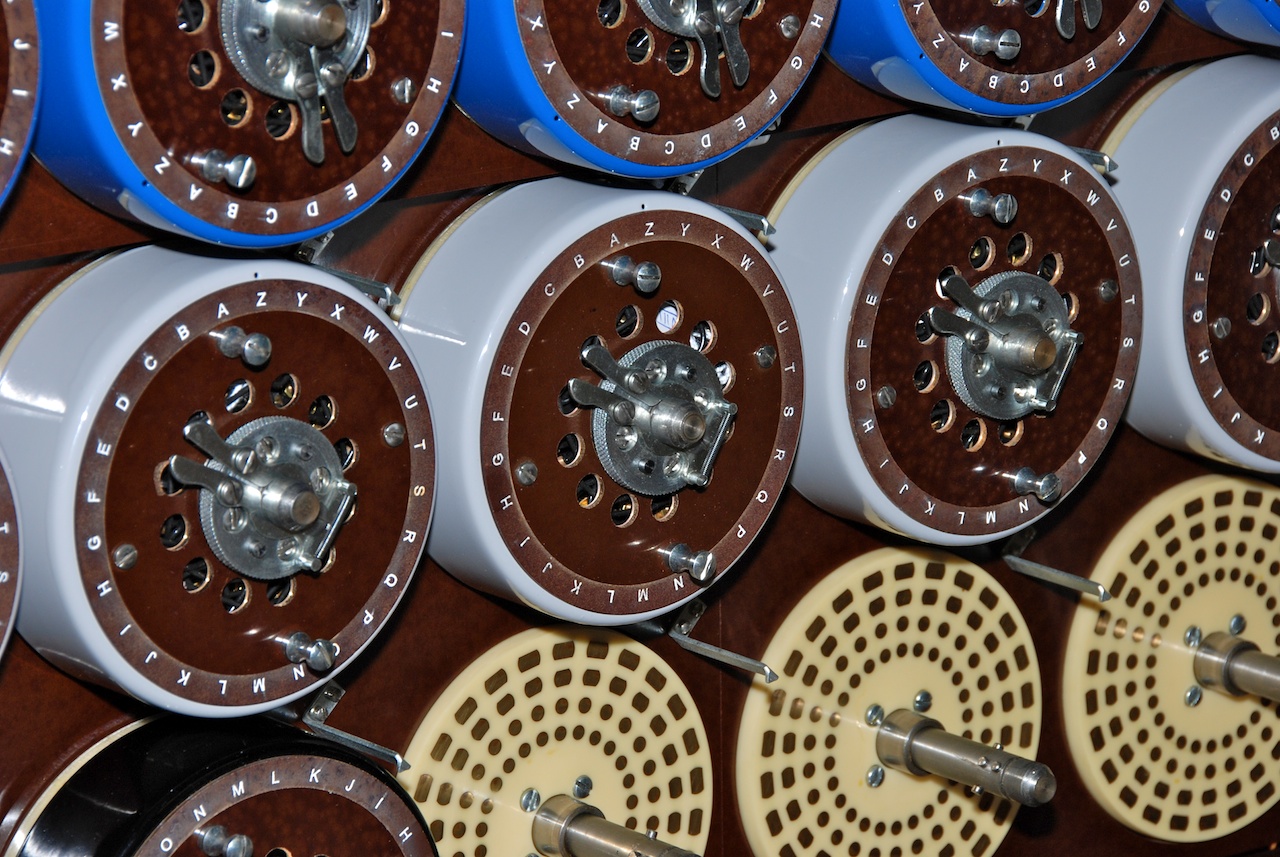

Когда «Бомба» включена, каждой из загадок выделяется пара букв из полученного текста шпаргалки (например, когда D становится T в угаданном слове).

Каждый из трёх роторов движется со скоростью, имитирующей саму Enigma, проверяя приблизительно 17 500 возможных позиций, пока не находится совпадение.

6. Гений Тьюринга повлиял на исход войны

После того, как машина Enigma была взломана, 211 машин Bombe были построены и работали круглосуточно. Они были размещены в разных местах по всей Британии, на случай возможных взрывов, которые могли уничтожить эти очень сложные и дорогие образцы.

Из-за нехватки захваченных машин Enigma британские шифровальные машины Typex были преобразованы в работающие машины Enigma.

Полностью расшифрованные сообщения переводились с немецкого на английский, а затем передавались британской разведке.

На своём пике машина Bombe могла взламывать до 3000 немецких сообщений в день. К концу войны она справилась с 2,5 миллионами сообщений, многие из которых дали союзникам жизненно важную информацию о позициях и стратегии Германии.

Предполагается, что эти знания сыграли важную роль в ключевых битвах.

По мнению многих экспертов, изобретение Тьюринга позволило сократить войну на два года.

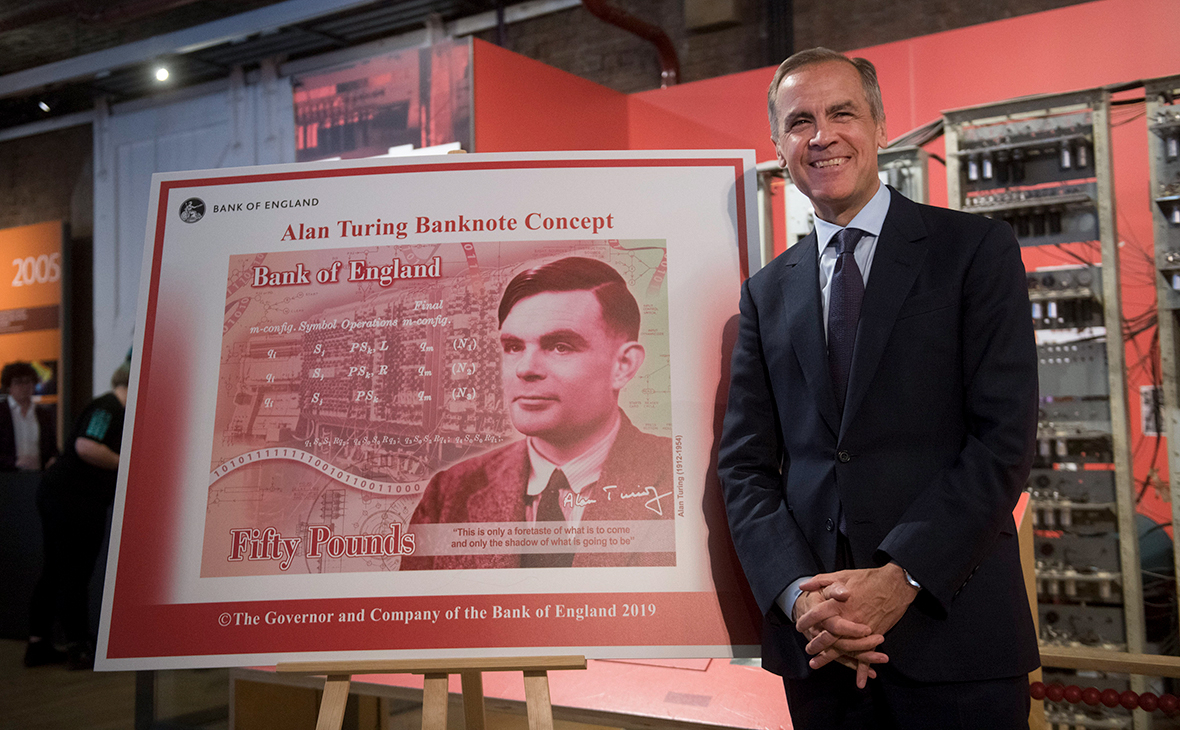

Банк Англии выпустит купюру номиналом 50 фунтов в честь Тьюринга

За заслуги Алана Тьюринга Национальный банк Англии к концу 2021 года выпустит купюру с лицом ученого. Номинал — 50 фунтов стерлингов.

Также на банкноте разместят цитату математика и ленту с его датой рождения, записанные в двоичном коде.

Шифровальная машина «Энигма». История создания, описание, принцип работы

Энигма — термин со множеством значений, который ассоциируется и с компьютерными программами, и с музыкой, и с военной техникой. Но так или иначе, это слово наполнено тайнами. «Энигма» (Аίνιγμα) в переводе с греческого означает «загадка».

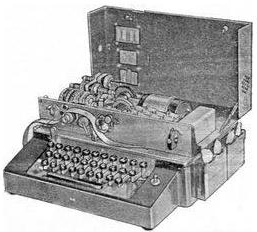

Энигма, в первую очередь, — это название шифровальной машины, созданной фашистской Германией накануне Второй мировой войны. В статье разберемся по какому принципу работает эта шифровальная машина и окунемся в историю ее создания.

История создания «Энигмы»

Enigma — самая известная шифровальная машина в истории. Во время Второй мировой войны это полевая машина для кодирования сообщений использовалась немецким военным штабом.

Изобретателем Энигмы принято считать немецкого инженера Артура Шербиуса. Но, он приобрел патент на нее у голландского изобретателя Гуго Кох де Дельфта, который создал эту устройство в 1919 году и планировал использовать свою шифровальную машину для гражданских целей. После приобретения патента, А. Шербиус усовершенствовал машину и назвал ее «Enigma».

Первоначально эта шифровальное устройство использовалась в коммерческих и политических целях разных стран, и Германией тоже. Последняя и проявила заинтересованность к уникальной машине шифрования сообщений. В 1926 году образцы Энигмы экспериментально были протестированы на немецких военных кораблях. После положительных испытаний, штаб Рейхсвера решил оснастить Энигмой три государственные армии. В дальнейшем, повсеместное использование этой шифровальной машины фашистской Германией началось в военное время в целях передачи и расшифровки кодированных сообщений.

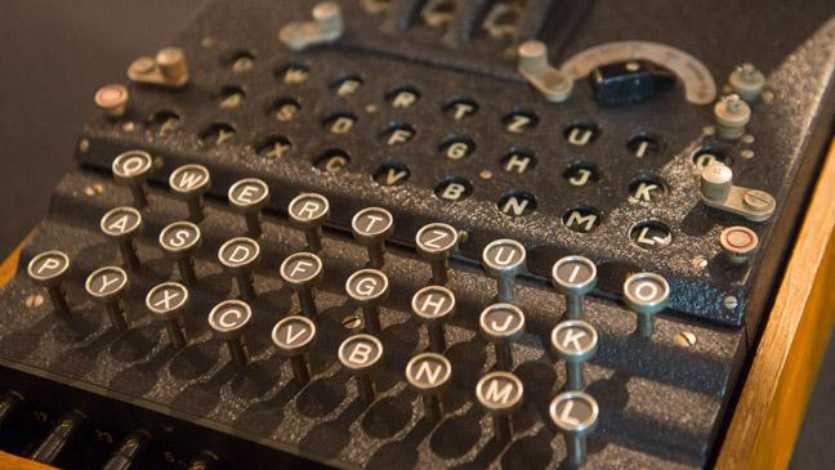

«Энигма»: описание, составные части

Enigma — переносная портативная шифровальная машина.

Размер — 27 х 23 х 13 см

Вес — примерно 5 кг

Суть шифрования в том, чтобы отправить засекреченный текст в виде запутанного набора символов. Прогнав это сообщение через шифровальную машину, радист получает на выходе понятные послания.

Работа с Энигмой весьма проста. В машину вводится текст, который необходимо зашифровать. С помощью электрических импульсов кодируются необходимые слова. Принимающая Энигма получает текст и расшифровывает его с помощью постоянно меняющегося ключа. В итоге радист-шифровальщик получает вразумительный текст.

Enigma использует алгоритм подстановочного шифра. Это простой способ закодировать текст. Также просто его и расшифровать. Но шифр Энигмы считается одним из самых сложных до сих пор.

Шифр «Энигмы»

Центральный код Энигмы представляет собой динамический шифр «Цезаря». Суть его в замене буквы на клавиатуре символом находящимся правее или левее на определенном расстоянии. То есть, при наборе текста сообщения, машина меняет одни буквы на другие. Например, вместо «R» — «М».

Но, вместе с простым шифром Цезаря в Энигме, используется дополнительная форма подстановочных шифров. Вместе они работают следующим образом:

Каждый раз нажимая кнопку на клавиатуре, ротор перемещается и направляет электрический сигнал на другой символ. При первом нажатии одной и той же буквы генерируется один код, а при повторном нажатии, уже другой. При написании сообщения код постоянно меняется и расшифровать его может только тот, кто владеет ключом.

Каждый период времени радисты получили книгу с ключами, которые будут использоваться в определенный день. При кодировании немцы использовали 26 символов. Сами сообщения были короткими, по 5 букв. Весь текст делился на несколько частей, каждая из которых расшифровывалась с помощью разных ключей.

Схема шифрования

Схема шифрования на Энигме была похожа на телефонный коммуникатор тех времен. На панели закреплены 10 проводов с двумя концами, каждый из которых можно было подключить к разъему.

Такие провода соединяли клавиши одного символа с одной стороны провода и слот с кодовым символом, с другой. Таким образом, две парные буквы заменяли друг друга, что обеспечивало дополнительное шифрование.

Кодирование сообщений

Итак, каждый ротор машины имел 26 положений (число символов в латинском алфавите). Одновременно можно было использовать три ротора, каждый с уникальным путем контактов между парой букв и разной скоростью вращения. Например, один из роторов после кодирования символа мог проворачиваться на три шага вперед, а другой ротор — только на два. Эти роторы можно было менять, выбирая из нескольких наборов. В итоге, вариантов расшифровки может быть тысячи.

«Ключ» к расшифровке также состоит из нескольких наборов роторов с разными связями между парами букв и с различными схемами передвижения после нажатия на клавишу. Например, при заданных условиях движения роторов слева направо, радисту необходимо зашифровать букву «А». Три ротора заменяют «А» по-разному. Пройдя через третий ротор в закодированном тексте «А» станет «В», пройдя через второй ротор — «В» меняется на «J». Соответственно, первый ротор «J» преобразуется в «Z».

Следующий этап шифрования после роторов — это прохождение через отражатель. В отражателе символы текста проходят дополнительную замену.

Последним этапом кодирования послания — отправка сообщения через роторы в обратном порядке.

Расшифровать такое сообщение можно только на такой же машине Энигма и с теми же настройками, что у отправителя.

Недостатки шифрования сообщений на «Энигме»

Большим недостатком шифровальной машины Энигма, можно сказать, стала ее сложность кодирования. При кодировке текста буква не шифровалась, как она есть. Например, буква «R» никогда не могла стать буквой «R». Зная это, противник получал часть информации, необходимой для расшифровки.

Вторым минусом являлось то, что Энигма шифровала первые три буквы повторно. Это позволяло найти шаблоны шифра.

Также недостатком являлась сама неосторожность немцев. Составляя текст сообщений, они начинали его словами о погоде и заканчивали традиционным приветствием.

В итоге, дешифровальщик, опираясь на эти знания и отгадав пару слов, мог подобрать ключ кодировки.

Бомба для «Энигмы»

Взлом шифра Энигмы в истории Второй мировой войны считается одним из весомых вкладов в Победу над фашистской Германией. Машина Enigma позволяла немцам кодировать свои сообщения почти неуязвимым способом. До 1940 года код энигмы расшифровать не было никакой возможности.

Английский математик Алан Тьюринг, используя недостатки в работе Энигмы, получил доступ к кодовым книгам немецких шифровальщиков. В марте 1940 была создана первая криптологическая машина. Это устройство для расшифровки кода «Энигмы» получило название «Bombe». С ее помощью антифашистская коалиция смогла взломать даже последнюю версию Enigma.

Бомба весила 2,5 тонны, в высоту достигала 3 метра и состояла из 108 электрических барабанов.

По сути изобретение Тьюринга является усовершенствованной версией машины, разработанной в 1938 году польским изобретателем Марианом Реевским и его коллегами.

Польская дешифровальная машина основывалась на дефекте двойного шифрования первых трех символов при работе на Энигме.

Правительство Польши в память о своих гениальных изобретателей в 2007 году даже выпустила памятные золотые и серебряные монеты. На монетах изображен герб Польши, а по окружности выгравировано колесо-реле Энигмы.

Стандартное шифровальное устройство «British Bombe» соединяло в себе 36 машин типа Enigma. Оно могло расшифровать текущий ключ Энигмы за 2 часа.

Через некоторое время немецкие математики обнаружили и устранили дефект двойного шифрования Энигмы. Тогда Тьюринг начал взламывать код Enigma основываясь на неспособности кодировки буквы как она есть и на принципе обнаружения типовых фрагментов в немецких посланиях.

Но, даже с учётом всех недостатков Enigma, расшифровать код немецкой шифровальной машины было практически невозможно. Не хватало ни времени, ни людей. Зашифрованные послания, переданные через Энигму, каждый день имели новый ключ и множество вариантов расшифровки. Со времен Второй мировой войны остались зашифрованные с помощью Энигмы сообщения, которые до сих пор не раскодировали. Они есть в открытом доступе на некоторых сайтах. Найти ключ к ним пытаются уже более 70 лет.

Криптофронт Второй Мировой Войны часть 1

Автор: Forbidden World

Еще одна статья про взлом Энигмы?! Конечно нет, мы поговорим обо ВСЕХ шифровальных машинах, активно использовавшихся во Второй Мировой Войне, и, конечно же, поговорим о том, как их пытались взломать.

Радиоперехват стал известен с Первой мировой войны, поэтому ко второй мировой все страны-участники подготовились основательно, поэтому и бои на криптофронте были не менее ожесточенными.

Япония, СССР, Великобритания, США и Германия, в этой статье рассмотрим атаку и защиту каждой страны, ответим и на нестандартные вопросы:

Почему в армии США ценили коренных американцев?

Как сводки погоды, минные поля и нацистские приветствия помогали союзникам?

Почему СССР даже не пытался взломать шифровальные машины Германии?

И почему математически идеальный шифр все равно расшифровывали?

Интересно? Тогда добро пожаловать под кат!

Немного об истории криптографии

Искусство защиты передаваемой информации перестало быть искусством и стало наукой после первой мировой войны. Если до этого многие государства полагались на креативность своих ученых и отсутствие единых подходов к анализу стойкости шифров, то во время первой мировой войны все начало изменяться.

Криптоанализ — наука о методах расшифровки зашифрованной информации без предназначенного для такой расшифровки ключа — стала стремительно развиваться. На эту важнейшую для внешней разведки науку, полагающуюся исключительно на чистую математику, стали тратить огромные военные и научные бюджеты. Но до современной криптографии тогда было еще далеко, это была эпоха симметричного шифрования, единого ключа для шифрования и расшифрования сообщения.

В 1912 году был придуман идеальный шифр — Шифр Вернама. Позднее в 1945 году американский инженер Клод Шеннон в своей работе «Математическая теория криптографии» доказал абсолютную стойкость данного шифра, его работу рассекретили лишь после второй мировой войны в 1949 году. С точки зрения математики и криптографии это действительно идеальный шифр и по сей день, но вот его реализация была довольно сложной задачей.

Люди могут испортить даже самую идеальную схему, ведь люди не идеальны, люди ошибаются. Поэтому даже самые лучшие шифровальные машины второй мировой войны можно было взломать, поэтому и сейчас нет ни одной абсолютно стойкой системы шифрования, поэтому пока есть люди — любая система уязвима…

Все страны использовали свои подходы, свои шифры, кто-то варианты реализации шифра Вернама, кто-то другие методы шифрования, более или менее стойкие в сравнении с друг другом. Общая тенденция прослеживалась, все стороны конфликта разделяли шифромашины тактического назначения, которые использовались непосредственно на фронте и шифромашины стратегического назначения, который использовались для связи высокого руководства.

Эта тенденция сформировалась по двум основным причинам:

Захват шифровальной машины значительно облегчал ее взлом.

Надежность машины коррелировала с ее размером.

А теперь немного конкретики по странам.

Япония

Защита

Японская Армия и Флот независимо друг от друга разрабатывали свои шифровальные машины.

С 1930-1941 год Японская Армия разработала 3 шифровальные машины, которые не уцелели после войны, (92-shiki injiki, 97-shiki injiki и 1-shiki 1-go injiki), принцип их работы был аналогичен немецкой Энигме, но использовались они редко. О случаях взлома этих машин не известно. Не взломаны.

Казалось бы, Японцы молодцы? Но нет, руководство страны больше доверяло разработкам Военно-Морского флота, а руководить ими поставили совсем не того человека, математика Тэйдзи Такаги, не имевшего опыта в криптоанализе.

Шифровальные машины “Печатная машина Тип-91”, которые впоследствии получат у криптоаналитиков США название “Red” ( красный), были поставлены в МИД еще до войны в 1931 году. Руководство страны считало машины Red более защищенными, чем армейские машины, а это было не так.

Позднее в 1938 году они будут модернизированы до машин “Алфавитная печатная машина типа 97”, получившим в США название “Purple” (пурпурный).

Эта машина действительно была гораздо надежнее, чем Red, но руководству Флота не было известно, что Red уже взломан, а основная ее уязвимость при модернизации никуда не делась и была перенесена в Purple. В итоге обе машины. Взломаны (СССР, США, Великобритания).

В чем же заключались основные ошибки японцев при проектировании и использовании Red и Purple?

Было легко предсказать изменения ключа. Для каждых десяти дней месяца они генерировали ключ заново, но потом только немного изменяли каждый день. То есть взломав ключ одного дня, можно было легко предсказать, каким он будет до конца декады, или каким он был ранее в этой декаде.

Непосредственно для себя Военно-Морским Флотом были разработаны шифровальные машины:

Orange (оранжевый) “печатная машина типа 91” для атташе Военно-морского флота, аналогичная Red, взломана (США, СССР).

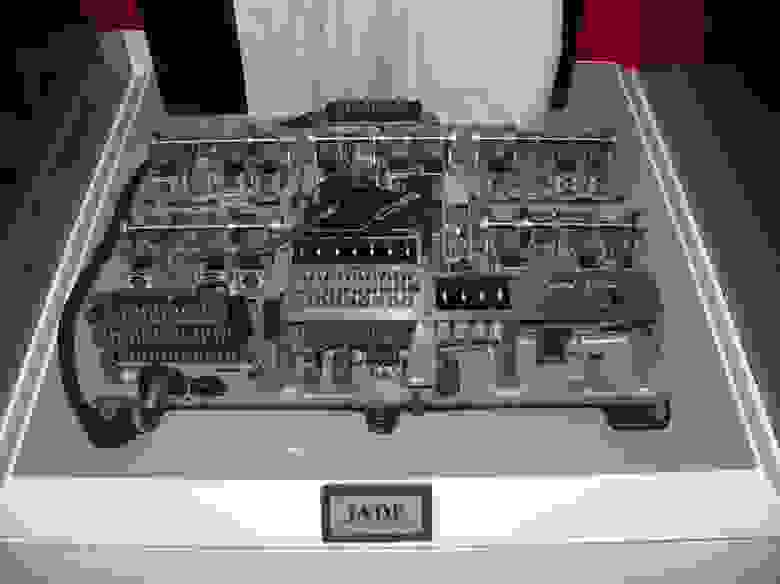

Jade (нефритовый) “Печатная машина типа 97”, одна из самых защищенных шифровальных машин Японии. Использовалась на флоте. Шифровала и заглавные и строчные буквы, что уменьшало стойкость шифра. Взломана в большинстве случаев (США).

Coral (коралловый) “печатная машина типа 97 версия 3” самая защищенная шифровальная машина Японии, преемник Jade. Использовалась на флоте. Взломана в большинстве случаев (США).

Green (зеленый) шифровальная машина, внедрение которой было запланировано, но так и не было осуществлено до войны.

Как видно, Jade и Coral не были полностью взломаны даже после захвата, это все потому, что флотские инженеры перестали использовать “замечательные” собственные разработки. При разработке Jade и Coral они основывались на строении Энигмы, шифровальной машине Германии, что крайне благоприятно сказалось на стойкости. О том, как именно их взламывали я расскажу в разделе «Атака» о США.

Достоверно известно, что информацию о взломе Purple Флоту Японии неоднократно передавали из Германии, об этом сообщало и высшее руководство Японской Армии. “Да быть такого не может, шифр абсолютно надежен, ищите шпионов.”— примерно такой был ответ.. До конца войны принцип работы Purple не будет изменен и переписка МИДа Японии останется открытой для СССР и США.

Цена фанатичной самоуверенности была высока. Например, сведения о подготовке атаки на Перл-Харбор, направленные в посольство Японии в Вашингтоне, были перехвачены и расшифрованы, не успели только доложить наверх. После начала войны, этот факт всплыл в ходе разбирательств о “непредотвращении” в Конгрессе США, что недвусмысленно намекало Японцам на то, что Purple был взломан, но выводы сделаны не были.

Взлом Red позволил получить информацию о Берлинском пакте.

Что же, японцы могли в “атаке” на криптографическом фронте?

А вот достоверных сведений о проводимых Японцами попытках взлома шифров США или СССР, к сожалению нет.

Защита

Российская Империя была одним из лидеров в области криптографии в начале первой мировой войны. Однако, ввиду известных проблем начала 20-го века, советское государство несколько отстало в этой области от европейских стран и США.

До войны наиболее активно использовались импортные электромеханические шифровальные машины Франции “B-211”. Они использовались в РККА с 1939 года для замены ручного кодирования документов на оперативно-тактическом уровне.

Через год эти машины были модернизированы уже советскими инженерами и получили название К-37 “Кристалл”, весом всего 19кг (это мало для того времени). Однако, уже в 1941 на фоне отступления советской армии первый образец “К-37” был захвачен немецкой армией и передан на изучение. Немецкие криптографы отметили, что это устройство довольно простое и недостаточно криптостойкое, поэтому без труда было взломано (Германия). Советское руководство, узнав о захвате машины, прекратило ее использование на западном фронте, в дальнейшем она использовалась лишь на Дальнем Востоке до 1945 г, а в 1947г и вовсе была снята с вооружения. Выводы были сделаны.

Массовое производство было налажено в 1939, однако уже в 1940 не менее талантливый инженер Николай Михайлович Шарыгин провел серьезную модернизацию этой машины. Модернизированная версия получила название М-100 “Спектр”.

Вступил во Вторую Мировую Войну СССР уже с М-100, использовалась эта машина до 1942 года, до последующей модернизации. Стоит отметить, М-100 весила порядка 141кг по сумме всех трех узлов, поэтому перемещали ее на специальных автобусах. Модернизированная же версия, получившая название М-101 “Изумруд” уменьшился в размерах в 6 раз и по весу до 64,5 кг. М-101 использовалась до конца войны, в том числе и на дальней бомбардировочной авиации.

Всего во время второй мировой войны СССР использовало порядка 246 шифровальных машин: 150 — К-37 остальные М-100 и М-101. В их обслуживании было задействовано не менее 1857 человек личного состава, хотя по некоторым оценкам было обучено не менее 5000 специалистов-шифровальщиков.

В ходе войны, М-100 и М-101 ни разу не были захвачены немецкой армией, добиться этого позволили следующие меры:

Крайне ответственное отношение шифровальной службы к своей работе, в документах РККА упоминаются факты героического уничтожения документов и шифровальной техники операторами, которыми приходилось работать в тяжелейших условиях.

Разумное использование техники с минимальной угрозой ее захвата.

М-100 и М-101 не были взломаны в ходе войны.

Однако, после войны в 1946 году, по документам спецслужб США, возможно получивших образец машины, шифр М-101 был ими взломан в рамках начинающейся Холодной войны.

Атака

У РККА были свои группы дешифровальщиков, группы Бориса Аронского и Сергея Толстого, которые работали над дешифровкой японских шифров Red и Purple. Подробных сведений об их работе нет, но судя по всему они использовали “атаку 6-20” и удачно расшифровали сообщения японцев. Есть сведения, что эта группа подтвердила информацию от внедренного разведчика Зорге о том, что Япония не намерена в ближайшее время нападать на СССР. Основанное на этой информации решение руководства СССР о переброске подразделений с дальнего востока под Москву сложно переоценить. Но эти группы не дешифровали всю переписку МИДа Японии, им это просто напросто не было нужно, и вот почему.

В атаке на криптографическом фронте у СССР была особая тактика, которая сформировалась в недрах внешней разведки.

Но вдруг в 1937 году Елена вышла на связь с родиной, придя в консульский отдел в Праге полпредства с заявлением о том, что она планирует восстановить советское гражданство и воспитывать сына на родине. Отказать ей не могли, ведь Идзуми на тот момент занял должность 3-го секретаря посольства в Праге и отвечал за шифрование. Вербовка началась уже заново, через Елену, через нее и планировали получить доступ к Японским шифрам, с отъездом в Москву сказали повременить.

С 1938 до 1940, пока Идзуми работал в Праге, он через жену передавал советской разведке расшифрованные доклады и сообщения.

Позднее, в 1940 году, его перевели в посольство в Софии, и уже там его деятельность принесла самые ценные плоды, несмотря на то, что его жену с ребенком все таки переправили в СССР.

Идзуми передавал блокноты с запасными и текущими ключами шифрования, едиными для всех европейских посольств Японии в СССР, передавал фактически после каждого их обновления. Да, это были не все ключи МИДа Японии, но солидная их часть. Также он и передавал документы/доклады, но ключи были ценнее всего.

Во время начала войны Германии против СССР были одномоментно заменены все ключи шифрования во всех посольствах Японии, новые ключи были выданы самым лояльным и проверенным сотрудникам посольств, 5 августа 1941 года эти ключи выдали и Идзуми, конечно даже они сразу были перенаправлены в СССР.

Добытые Идзуми в начале войны ключи шифрования действовали вплоть до 1943 года, позволяя группам Аронского и Толстого сосредоточить свои усилия на других шифровках. В 1944-45 года связь с агентом исчезла, однако в 1946 она была восстановлена, и агент продолжил работу, но уже как частное лицо в своей новоорганизованной торговой фирме.

А что со взломом шифровальных машин Германии?

Состав Кембриджской Пятерки агентов впечатляет:

Ким Филби (Kim Philby) — занимал высокие посты в SIS (MI6) и MI5.

Дональд Маклин (Donald Duart Maclean) — работал в министерстве иностранных дел.

Энтони Блант (Anthony Blunt) — контрразведка, советник короля Георга VI.

Гай Бёрджесс (Guy Burgess) — контрразведка, министерство иностранных дел.

Джон Кернкросс (John Cairncross) — министерство иностранных дел, военная разведка, шифровальщик.

Джон Кернкросс передавал советской разведке все расшифрованные британцами сообщения, которые СССР не передавали как союзнику по официальным каналам.

По данным следствия он передал 5832 документа за весь срок шпионажа во время ВМВ (1941-1945). Отметился он не только переданными расшифрованными сообщениями немцев, но и информацией об американской и британской ядерных программах в последующие года.

Немного дешевле, чем Британская секретная программа, правда?

В следующей части

В следующей части я расскажу уже про Великобританию, США и Германию.

Каждая из этих стран пошла на автоматизацию криптоанализа, на создание первых вычислительных машин.

Кому это удалось? Ответ вас очень удивит)

Почему вера в невзламываемую Энигму подвела немцев дважды?

Какие были нестандартные методы шифрования, и причем тут коренные американцы?

Не обойдемся, конечно, без самого взлома Энигмы и машины Лоренца, но с интересными подробностями)